SERVICE

ITインフラサービス

ペネトレーションテスト

クレジットカード情報、個人情報、各種IDなど、

ハッカーにとって、Webアプリケーションは価値あるターゲットです

ここ数年はインシデントは増える一方で、なかでもタブレットやスマートフォンなど、モバイルデバイスでの被害が増えています。

マルチデバイス化や広がり続けるオープンソースなど、時代の変化にセキュリティが対応しきれず、被害が減らないといった背景があります。

増え続ける

Webアプリケーション攻撃

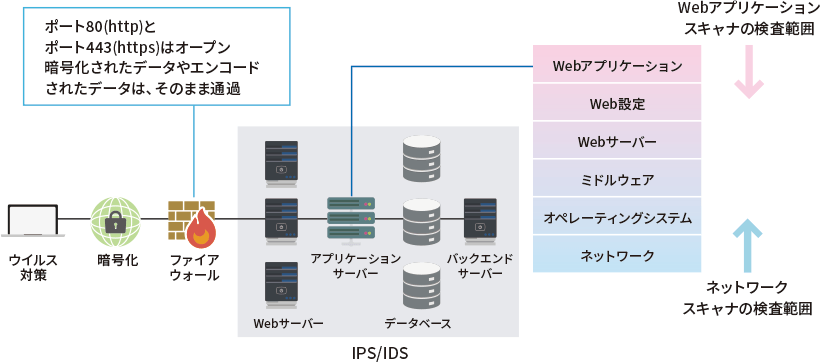

なぜ、Webアプリケーションは危険なのか。それは、以下の理由が考えられます。

- ポート80(http)とポート443(https)は必ず開いている

- このポートを通って来る攻撃が存在する

- 一般的なファイアウォールや、IPSはこの攻撃に対して無力

- Webアプリケーション攻撃に効果的なWAFは高価で、導入されていない事が多い

セキュリティ問題による損害

-

ブランド

- 顧客の信用

- 顧客の減少

-

間接費用

- 対策中の機会損失

-

直接費用

- サイト改修費用

- 再監査、再検査費用

- 罰金

- メディア対策費用

- 弁護士・裁判費用

- 損害賠償

S2スキャンとは

脆弱性テストのパターンは

7,000種類以上

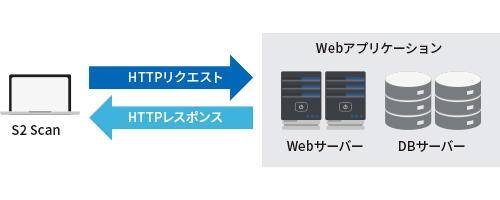

S2 Scanが生成したテスト用のHTTPリクエストをハッカー視点で送信することで、サーバー側のOSや言語を問わず、実際に起こりうる脆弱性に対するテストが可能です。

攻撃パターンは常時更新され、現在は7000種類以上のテストを実施します。

S2スキャンの強み

Webアプリケーションをブラックボックスとして検査するため、OSや利用言語によらず検査可能

テストを自動化し、手作業に比べて圧倒的な網羅性を確保し、テスト時間とコストの削減が可能

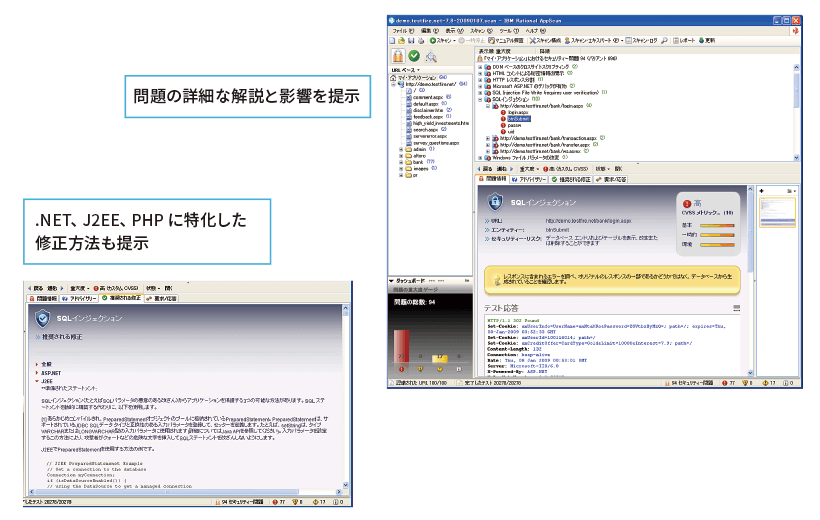

脆弱性の指摘だけではなく、修正方法の提示、レポートの作成

- スキャン用のクライアントの作成、実際のスキャン、脆弱性のピックアップまでを弊社が代行

- 人件費や学習コストを考える必要なし

Source: Worldwide Security and Vulnerability Management Software 2006-2010 Forecast and Analysis: Managing Security Knowledge and Control, IDC #204693, December 2006; Gartner Dataquest, "Market Share: Application Development and Project and Portfolio Management, Worldwide, 2005, Table 2-1," Laurie F. Wurster and Fabrizio Biscotti, 18 May, 2006; Gartner Dataquest, "Market Share: Application Development and Project and Portfolio Management Software, Worldwide, 2006."

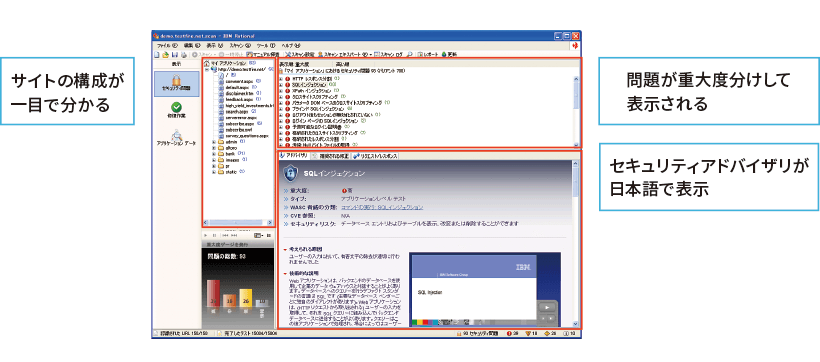

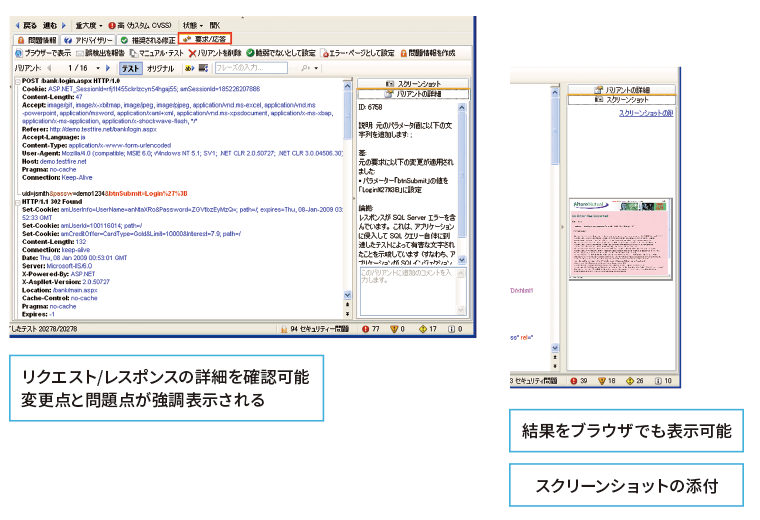

わかりやすい情報表示

詳細なテスト情報の表示

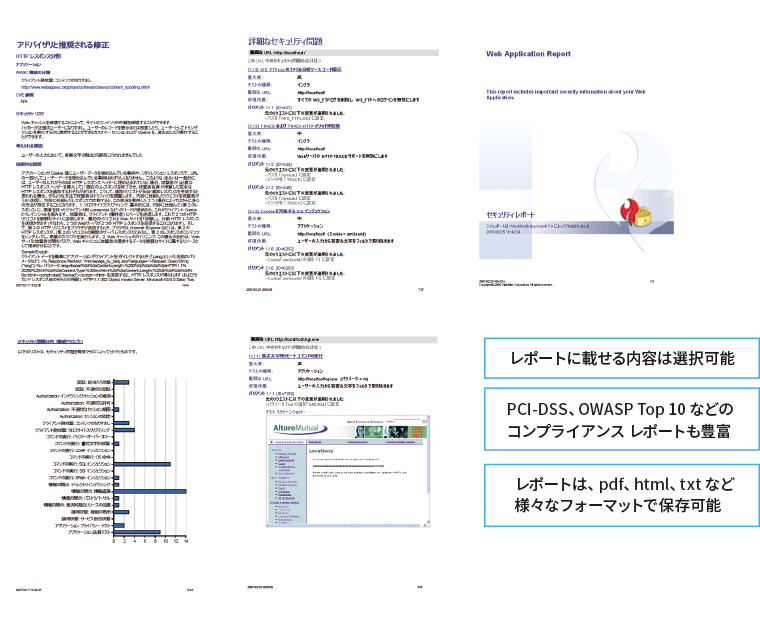

詳細なレポート

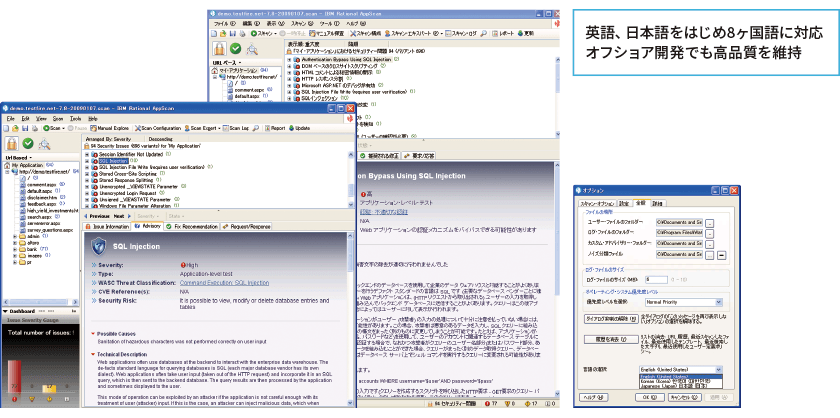

多言語対応

主なテスト項目

- HTTPレスポンス分割

- LDAPインジェクション

- Nullバイト・インジェクション

- OSコマンド実行

- SOAP配列の悪用

- SQLインジェクション

- SSIインジェクション

- URLリダイレクターの悪用

- XMLインジェクション

- XML外部エンティティー

- XML属性ブローアップ

- クロスサイト・スクリプティング

- コンテンツ・スプーフィング

- サービス拒否攻撃

- セッションの固定

- パス・トラバーサル

- バッファー・オーバーフロー

- ブルート・フォース

- リモート・ファイルのインクルード

- 資格情報/セッション予測

- 不十分なトランスポート層防御

- 不適切なセッション有効期限・許可・認証